Cobalt Strike é uma ferramenta de segurança cibernética projetada para red teams e testadores de penetração para conduzir simulação avançada de ameaças e reconhecimento dentro de ambientes de rede. Seus recursos extensivos permitem que os usuários emulem uma cadeia de ataque completa, semelhante à de adversários do mundo real, ajudando assim as organizações a fortalecer suas defesas.

Desenvolvido como um produto comercial para auxiliar no treinamento e avaliação de segurança, o Cobalt Strike ganhou popularidade por suas capacidades robustas em simular ataques cibernéticos complexos. Sua capacidade de imitar as táticas, técnicas e procedimentos (TTPs) de ameaças persistentes avançadas (APTs) o torna uma ferramenta útil para testar e melhorar medidas de segurança.

Embora o Cobalt Strike seja uma ferramenta poderosa nas mãos de equipes vermelhas e hackers éticos, ele pode se tornar uma grande ameaça às organizações quando nas mãos de invasores. Discutiremos os recursos da ferramenta e como defender organizações contra ataques maliciosos do Cobalt Strike.

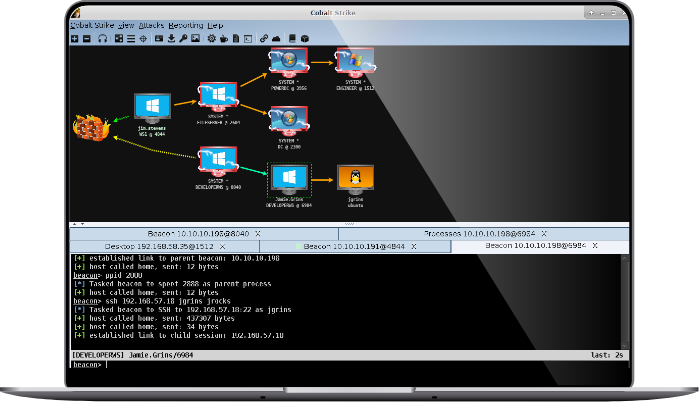

Interface de usuário do Cobalt Strike ( Fonte )

Como funciona o Cobalt Strike: Principais características

Aqui estão alguns dos principais recursos e capacidades do Cobalt Strike.

Comunicação secreta

O Cobalt Strike utiliza canais de comunicação secretos para contornar as defesas de rede e manter o acesso a sistemas comprometidos. Ele usa técnicas como exfiltração de dados por DNS ou HTTP(S) para simular movimentos furtivos dentro de uma rede.

Esse recurso permite que os invasores permaneçam sem serem detectados enquanto executam comandos, se movem lateralmente e extraem informações. Ele ajuda os testadores a entender como os atores maliciosos exploram mecanismos de comunicação e a desenvolver contramedidas contra táticas semelhantes.

Pacotes de Ataque

Pacotes de ataque no Cobalt Strike se referem a payloads personalizados usados para explorar vulnerabilidades dentro de uma rede alvo. Isso inclui campanhas de spear-phishing , drive-by downloads e a entrega de malware por meio de táticas de engenharia social .

Cada pacote pode ser personalizado para se adequar a um ambiente de destino específico, aumentando a eficácia de ataques simulados. Essa funcionalidade ajuda a identificar como os adversários personalizam suas cargas úteis para violar redes, oferecendo insights sobre o fortalecimento das defesas de e-mail e web de uma organização.

Configuração do Beacon

Beacon é um componente central do Cobalt Strike, atuando como um backdoor para estabelecer persistência em uma rede alvo. Ele permite o controle remoto de sistemas comprometidos, executando comandos e retransmitindo informações de volta ao invasor.

Configurar o Beacon envolve definir intervalos de comunicação, métodos de exfiltração de dados e outros parâmetros operacionais. Essa personalização é útil para imitar perfis variados de invasores e entender como detectar e mitigar canais secretos dentro de uma rede.

Módulos de Pós-Exploração

Módulos de pós-exploração no Cobalt Strike, em particular o payload Empire que permite a pós-exploração com comandos do Windows Powershell, fornecem um conjunto de ferramentas para exploração posterior após o acesso inicial. Isso inclui escalonamento de privilégios , movimento lateral e funcionalidades de coleta de credenciais, simulando os próximos passos de um invasor dentro de uma rede penetrada.

Os módulos oferecem insights sobre a defesa contra intrusão adicional, enfatizando a importância da detecção precoce e da resposta a uma violação inicial. Eles informam o desenvolvimento de protocolos de segurança abrangentes que abrangem prevenção, detecção e remediação.

Comando e Controle (C2)

O recurso de comando e controle (C2) do Cobalt Strike é essencial para gerenciar sistemas comprometidos e conduzir operações discretamente. Ele permite que os testadores estabeleçam um canal de comunicação com os hosts infectados, facilitando a execução de comandos, a exfiltração de dados e a implantação de payloads adicionais.

Esta capacidade C2 é projetada para imitar agentes de ameaças sofisticados, fornecendo simulações realistas de como os adversários mantêm o controle sobre redes violadas. A flexibilidade do Cobalt Strike em configurações C2 permite que ele imite uma variedade de comportamentos de agentes de ameaças. Isso inclui variar a frequência das comunicações, empregar criptografia para ocultar o tráfego de comando e controle e usar o fronting de domínio para mascarar o verdadeiro destino das comunicações C2.

Scripts personalizados

O Cobalt Strike suporta a integração de scripts personalizados, aumentando sua adaptabilidade para vários cenários de ataque. Esses scripts podem automatizar tarefas, modificar comportamentos e introduzir novos recursos, alinhando-se com objetivos específicos de uma simulação.

O uso de scripts personalizados oferece flexibilidade na simulação de ameaças complexas e na adaptação de testes ao ambiente exclusivo de uma organização.

Por que um ataque de cobalto é tão perigoso?

Os ataques Cobalt Strike, quando realizados por invasores mal-intencionados, são particularmente perigosos devido à sua sofisticação, discrição e às amplas capacidades da ferramenta em realizar ameaças cibernéticas:

- Capacidades de ataque sofisticadas: A capacidade do Cobalt Strike de executar as táticas, técnicas e procedimentos (TTPs) de ameaças persistentes avançadas (APTs) permite que os invasores conduzam operações altamente direcionadas e complexas. Esse nível de sofisticação torna desafiador para as organizações detectar e responder a ataques antes que danos significativos sejam causados.

- Furtividade: O Cobalt Strike usa canais de comunicação secretos, como beaconing e exfiltração de dados por DNS ou HTTP(S). Essas técnicas permitem que os invasores mantenham um perfil baixo, evitando a detecção por medidas de segurança tradicionais. A natureza furtiva dessas comunicações significa que as violações podem passar despercebidas por longos períodos, permitindo que os invasores aumentem os privilégios e se movam lateralmente com pouca resistência.

- Pós-exploração e C2: Os módulos de pós-exploração da ferramenta e os recursos de comando e controle (C2) personalizáveis permitem que os invasores adaptem suas estratégias ao ambiente específico que estão alvejando. Essa adaptabilidade torna os ataques Cobalt Strike altamente eficazes, pois eles podem contornar defesas de segurança adaptadas a perfis de ameaças mais genéricos.

A combinação de sofisticação, furtividade e adaptabilidade faz do Cobalt Strike uma ferramenta formidável nas mãos de agentes maliciosos, representando uma ameaça significativa para organizações no mundo todo.

5 maneiras de se proteger contra um ataque de Cobalt Strike

Existem várias medidas que podem ajudar a proteger os sistemas contra os ataques permitidos pelo Cobalt Strike.

1. Avalie certificados SSL/TLS

Inspecionar certificados SSL/TLS pode revelar anomalias indicativas de tráfego C2 malicioso. Os invasores geralmente usam certificados falsificados ou roubados para mascarar suas comunicações, tornando a análise de certificados uma estratégia de defesa essencial. Auditar certificados regularmente para irregularidades ajuda a identificar possíveis violações antecipadamente.

2. Realizar monitoramento de rede e detecção de anomalias

O monitoramento eficaz da rede combinado com algoritmos de detecção de anomalias pode identificar atividades incomuns que podem sinalizar um ataque Cobalt Strike. Isso inclui picos no tráfego de dados, padrões de comunicação inesperados e tentativas de acesso não autorizado. Ferramentas avançadas de monitoramento e uma compreensão profunda do comportamento normal da rede são essenciais para a detecção precoce de ameaças.

3. Implementar segmentação de rede e controle de acesso

Implementar segmentação de rede e controles de acesso rigorosos limita o movimento de invasores dentro de uma rede, mesmo se eles violarem as defesas do perímetro. Ao dividir a rede em segmentos menores e controlados, o impacto de um ataque pode ser contido. Os controles de acesso garantem que apenas usuários autorizados possam acessar áreas sensíveis da rede, dificultando as tentativas dos invasores de escalar privilégios e se mover lateralmente.

4. Realizar caça às ameaças

Em face de um potencial ataque Cobalt Strike, a caça proativa de ameaças é imperativa, devido à natureza elusiva e secreta da ameaça. A caça de ameaças envolve procurar ativamente por indicadores de comprometimento que podem iludir as ferramentas de detecção tradicionais, focando na identificação de táticas, técnicas e procedimentos (TTPs) associados ao uso do Cobalt Strike.

5. Considere a detecção e resposta gerenciadas (MDR)

Os serviços de detecção e resposta gerenciadas (MDR) fornecem monitoramento contínuo e análise especializada para identificar e responder a ameaças rapidamente. As equipes de MDR são equipadas para reconhecer os indicadores sutis de um ataque Cobalt Strike e podem fornecer resposta rápida a incidentes. Essa expertise externa dá suporte aos esforços de segurança interna ao lidar com ameaças complexas como o Cobalt Strike.

Conteúdo relacionado: Leia nosso guia para testes de penetração

Prevenção de Ataques de Cobalto com Imperva

A Imperva fornece um Firewall de Aplicativo Web , que pode prevenir ataques, incluindo alguns tipos de tráfego malicioso Cobalt Strike, com análise de alto nível do tráfego da web para seus aplicativos.

A Imperva fornece vários outros recursos de segurança que podem ajudar a detectar e prevenir elementos de ataques Cobalt Strike:

Runtime Application Self-Protection (RASP) – A detecção e prevenção de ataques em tempo real do seu ambiente de execução de aplicativos vai aonde quer que seus aplicativos vão. Pare ataques e injeções externas e reduza seu backlog de vulnerabilidades.

Segurança de API – A proteção automatizada de API garante que seus endpoints de API sejam protegidos conforme são publicados, protegendo seus aplicativos contra exploração.

Advanced Bot Protection – Previna ataques de lógica de negócios de todos os pontos de acesso – sites, aplicativos móveis e APIs. Obtenha visibilidade e controle contínuos sobre o tráfego de bots para impedir fraudes on-line por meio de aquisição de conta ou raspagem de preços competitivos.

Proteção DDoS – Bloqueie o tráfego de ataque na borda para garantir a continuidade dos negócios com tempo de atividade garantido e sem impacto no desempenho. Proteja seus ativos locais ou baseados na nuvem – esteja você hospedado na AWS, Microsoft Azure ou Google Public Cloud.

Análise de Ataques – Garante visibilidade completa com aprendizado de máquina e conhecimento de domínio em toda a pilha de segurança de aplicativos para revelar padrões no ruído e detectar ataques a aplicativos, permitindo que você isole e evite campanhas de ataque.

Proteção do lado do cliente – Obtenha visibilidade e controle sobre o código JavaScript de terceiros para reduzir o risco de fraude na cadeia de suprimentos, evitar violações de dados e ataques do lado do cliente.

- Por economia e segurança, prefeituras em todo o brasil podem implantar sistema de rastreamento veicular de toda a frota

- O que é um Ofício: conceito, importância e benefícios práticos para empresas

- A fábrica de espiões russos no Brasil

- Segurança Cibernética é como beber água, tem que cuidar todos os dias!

- conexão entre Direitos Humanos e Direito Penal